biometrics

When the biometric method offered doesn’t work for the customer? That’s when biometric fallback comes in

When the biometric method offered doesn’t work for the customer? That’s when biometric fallback comes in

Introduction

Complaint websi...

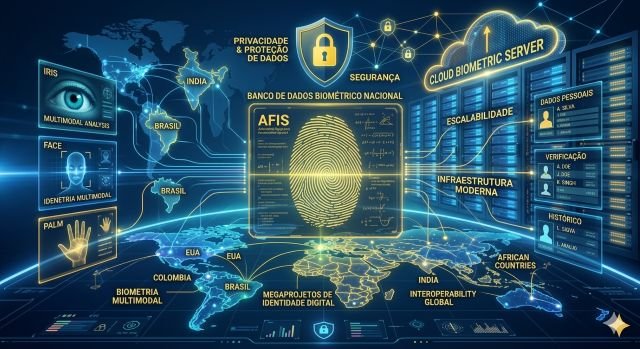

What Is Multimodal Biometrics and Why Does It Matter?

What Is Multimodal Biometrics and Why Does It Matter?

1. Concept and technical foundations

Multimodal biometrics integrates multiple ...

Fingerprint and Facial Biometrics: The Combination Redefining Risk and Delinquency in Retail

Fingerprint and Facial Biometrics: The Combination Redefining Risk and Delinquency in Retail

Introduction

Delinquency remains one of ...

Multimodal Biometrics as a Response to New Privacy Regulations

Claro, Henrique — aqui está a tradução completa para o inglês do artigo dividido em seções, mantendo o tom técnico e natural:Mu...

Use of Multiple Fingers in Fingerprint Biometrics: Technical and Operational Benefits

Use of Multiple Fingers in Fingerprint Biometrics: Technical and Operational Benefits

IntroductionFingerprint authenticat...

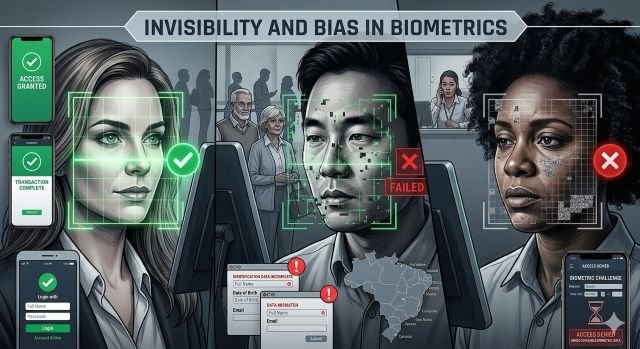

The Invisible Friction of Biometrics: How Black, Asian and Other Groups Face More Errors – and Why Brazil Still Ignores the Problem

The Invisible Friction of Biometrics: How Black, Asian and Other Groups Face More Errors - and Why Brazil Still Ignores the Problem

By...

Fingerprint authentication as a second MFA factor: a stronger alternative to SMS

Fingerprint authentication as a second MFA factor: a stronger alternative to SMS

Multi‑factor authentication (MFA) has become a basic ...

Fricção na Biometria no Varejo Digital: O Impacto Direto na Conversão e na Receita

Fricção na Biometria no Varejo Digital: O Impacto Direto na Conversão e na Receita

A biometria se tornou parte essencial da segurança ...

Biometria com Prova de Vida no Varejo Digital: Segurança Sem Perder Conversão

Biometria com Prova de Vida no Varejo Digital: Segurança Sem Perder Conversão

A validação de identidade se tornou um dos pontos mais s...

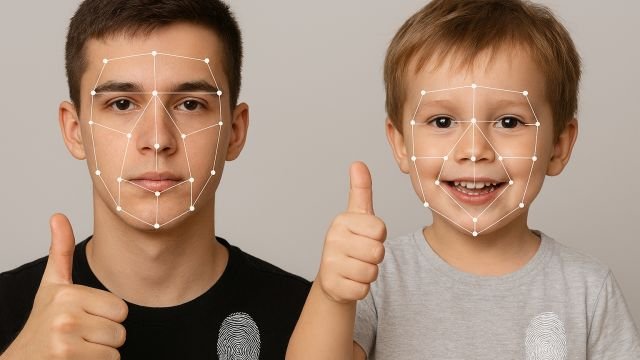

Biometria de Crianças e Jovens: Desafios e Caminhos Possíveis

O uso da biometria já faz parte do nosso cotidiano. Seja para desbloquear o celular, acessar serviços bancários ou entrar em ambientes ...